Всем привет! С вами снова Виктория Варламова — эксперт по защите бренда в Angara Security. Сфера моей деятельности предполагает поиск компрометирующих и ложных сведений об организации через мониторинг и исследование публичных ресурсов, в частности — с помощью методологии OSINT. О ней мы рассказывали ранее.

Сегодня мы поговорим про использование атрибутики компании в мошеннических целях и рассмотрим реальный пример.

Под атрибутикой понимается брендбук компании — корпоративные цвета, фирменные шрифты, логотип компании и прочее. Те или иные данные, в которой можно узнать известный бренд. Если я скажу слово «ozon», какой цвет вам первый придёт на ум? Это и есть один из атрибутов, который идентифицирует компанию.

Главная задача злоумышленника – это получение выгоды от пользователя, чаще всего финансовой. Проще всего это сделать, используя уже известный бренд, поэтому так часто мы получаем звонки от службы безопасности именно Сбербанка, а не, например, «НС Банка».

К сожалению, проблема свойственная для любых публичных организаций, присутствующих на потребительском рынке. Неспроста к праздникам возрастает число регистраций доменов со знакомыми нам словами «ozon», «wildberries» и «aliexpress». Об этом я говорила в своем прошлом исследовании.

История, о которой вы сегодня узнаете, связана с криптобиржой «Gate.io», пользующейся популярностью среди российских пользователей. Именно ее имя взяли мошенники для получения финансовой выгоды.

Криптобиржа «Gate.io» не лицензирована ни в одном государстве и, предположительно, является «дочкой» китайской компании «Bter», которая была закрыта по причине нарушения политики китайских властей. В 2017 году во время своего развития компания «Bter» призвала своих пользователей перейти на биржу «Gate.io» со старыми учетными данными.

Как можно узнать про Gate.io, если биржа не публикует рекламу?

- Наткнуться на страницы биржи в социальных сетях;

- Наткнуться на сайт или приложение;

- Услышать о «Gate.io» от «друга».

Рассмотрим последний случай. Слово «друг» не так просто взято в кавычки. Я расскажу про ситуацию, в которую попал реальный пользователь криптобиржи «Gate.io». Для сохранения конфиденциальности назовем его Дмитрий.

Сразу сделаю важную оговорку: история публикуется с согласия пострадавшего, чтобы уберечь других доверчивых пользователей от цепких рук мошенников.

Дмитрий — обычный пользователь, не ИТ-специалист. Наш герой использовал бот «Леонардо Дай Винчик» в социальной сети «Вконтакте», где познакомился с девушкой — назовем ее Еленой. По словам девушки, она переехала из Украины в город «N», где и проживает Дмитрий. В процессе общения Елена часто упоминала о криптобирже «Gate.io», которой впоследствии и воспользовался мужчина.

После получения некоторой выгоды от вложенных средств Дмитрий решил вывести деньги и вновь обратился к своей «крипто-спутнице» Елене за советом, как лучше это сделать. Девушка посоветовала чат технической поддержки «Gate.io Support», который впоследствии оказался мошенническим. Но обо всем по порядку.

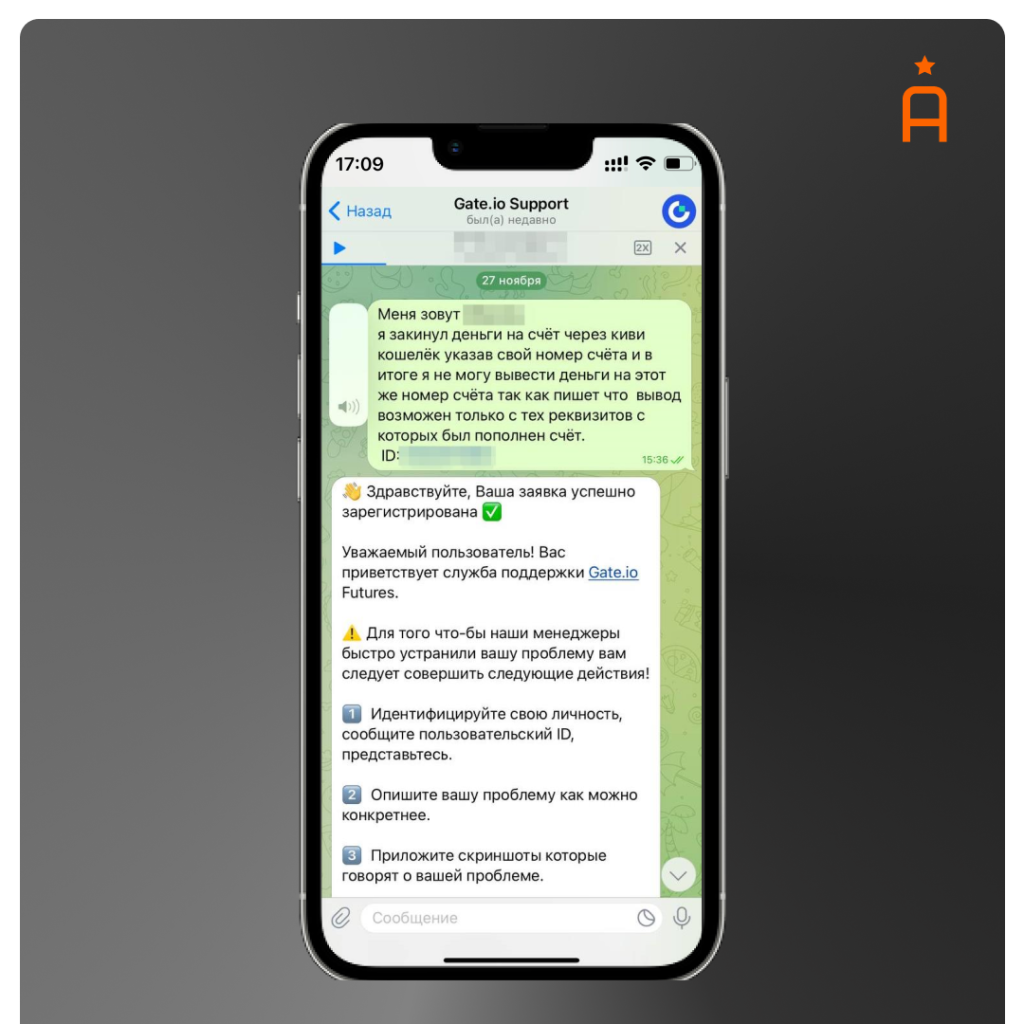

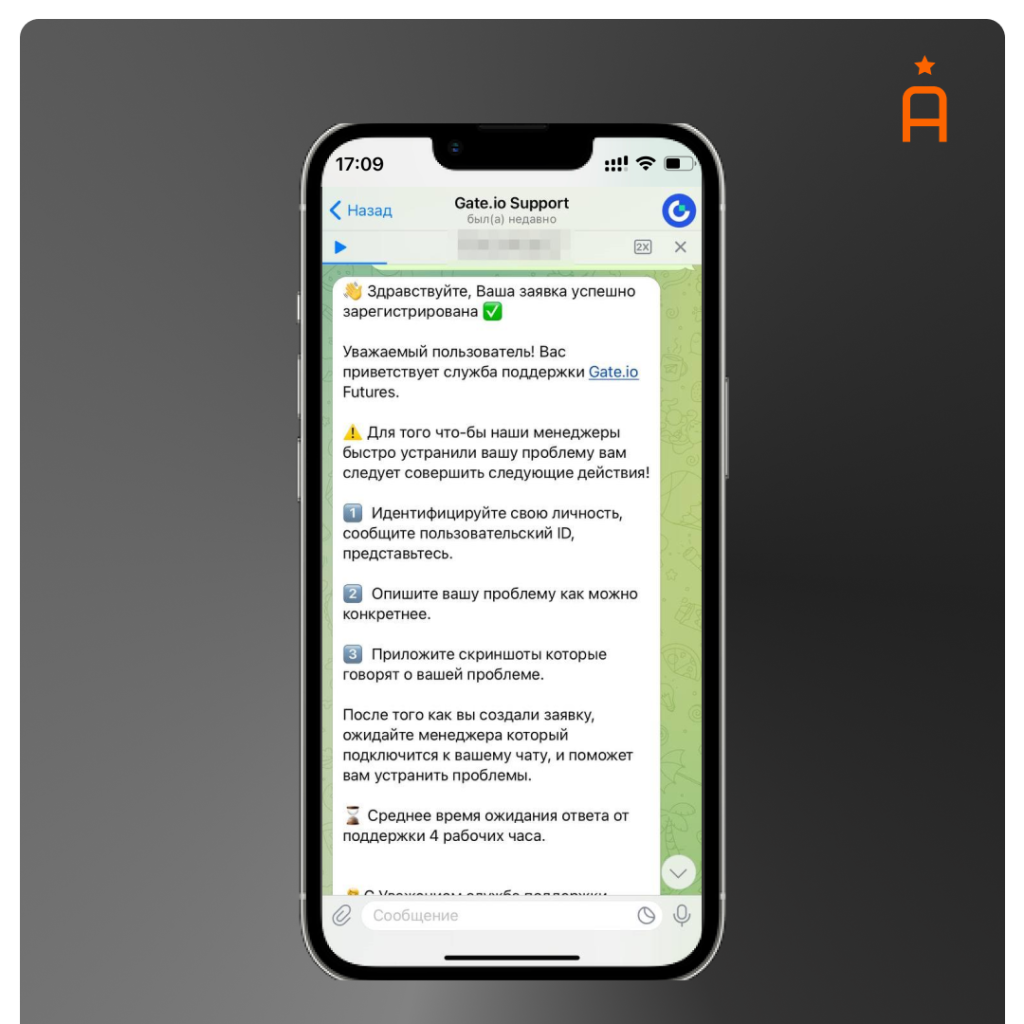

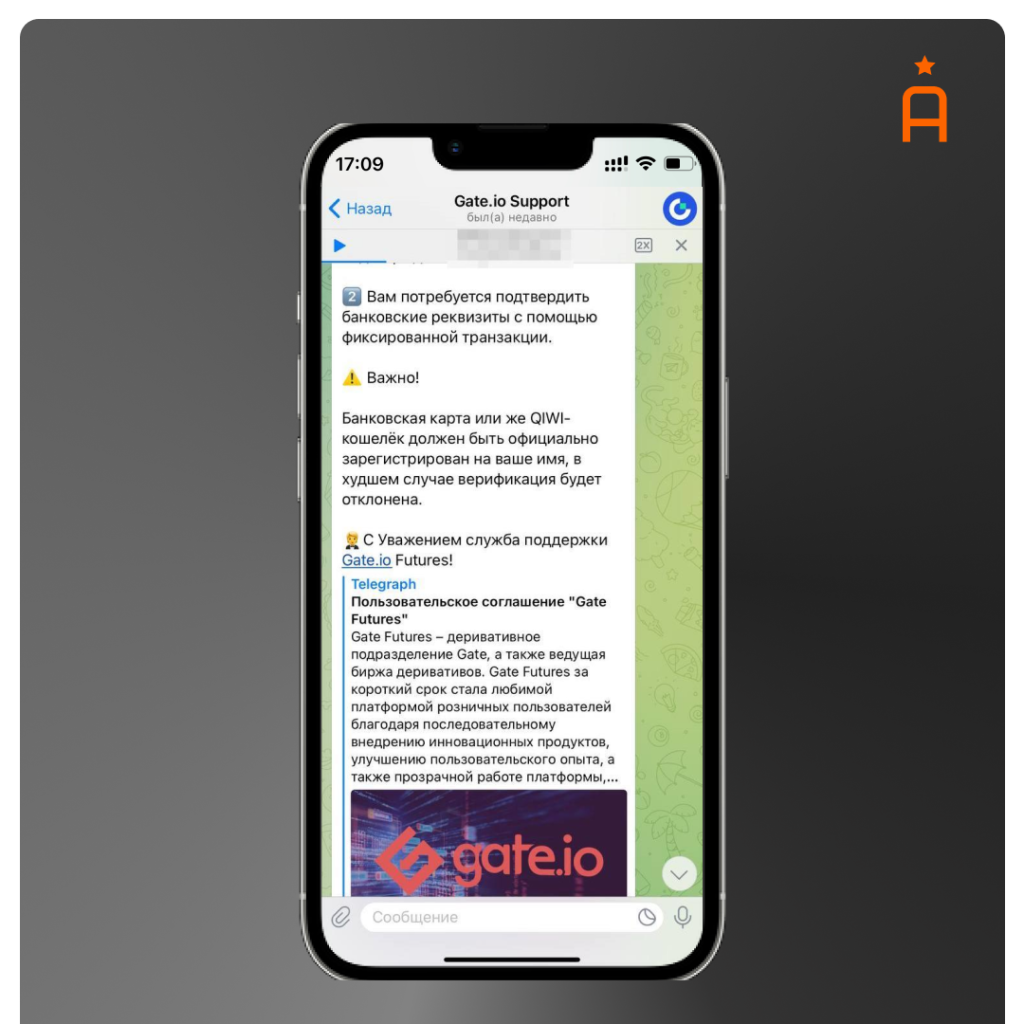

Дмитрий обратился в техническую поддержку по ссылке https://t.me/GateFutures_bot, далее последовала стандартная, на первый взгляд, процедура регистрации.

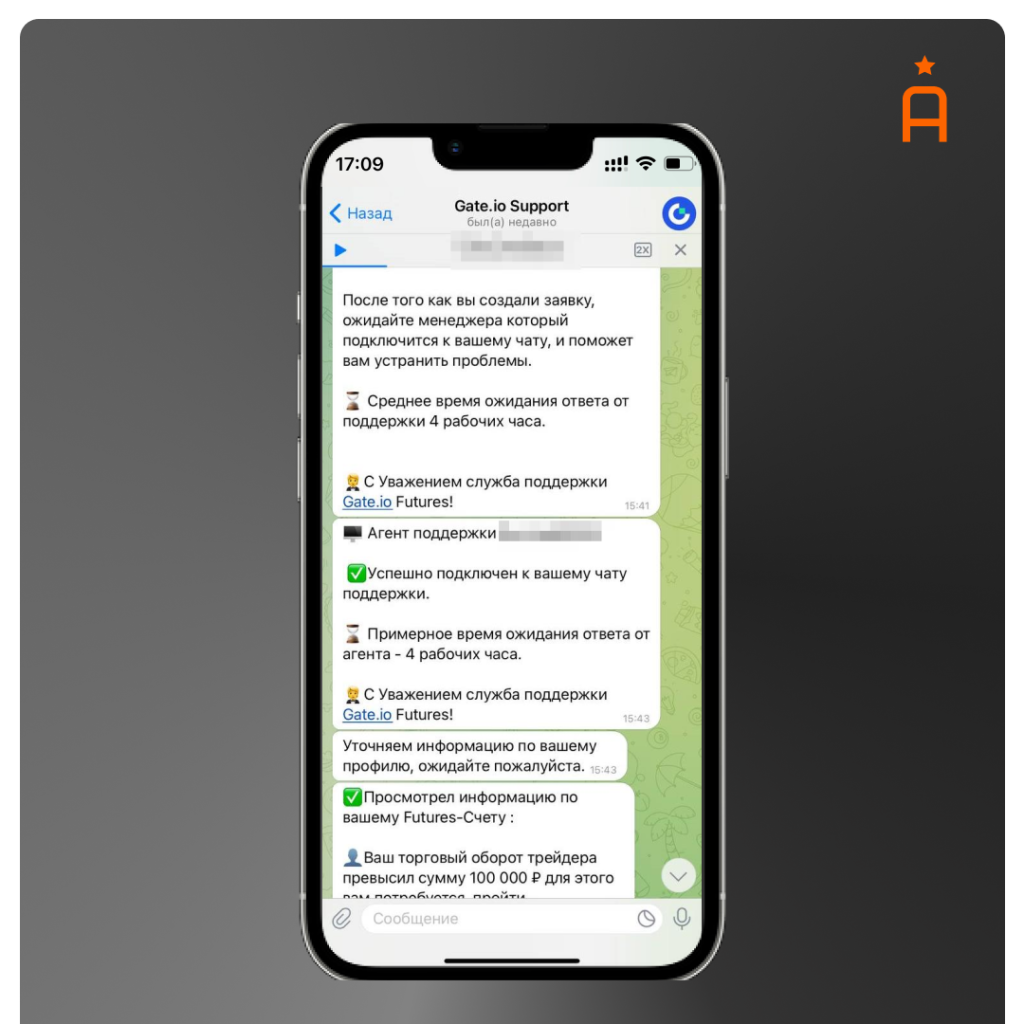

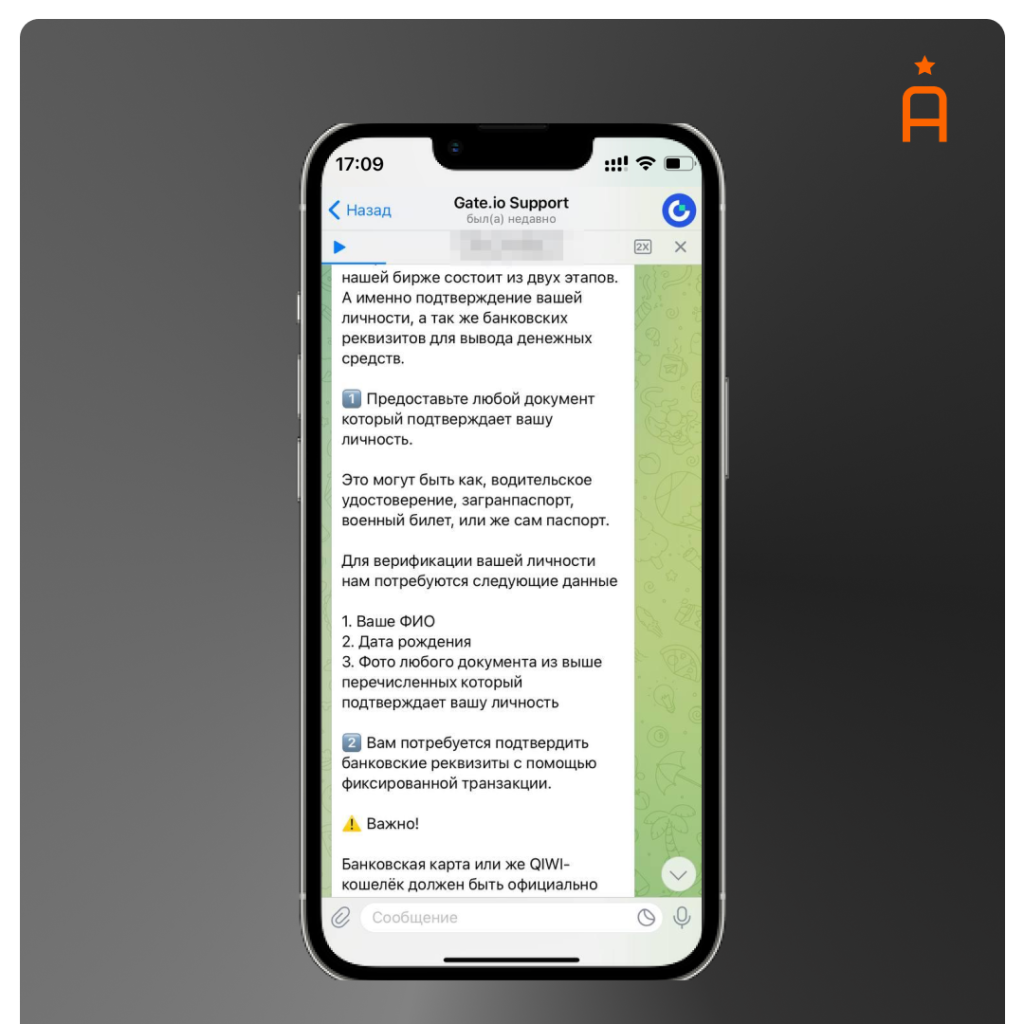

Затем сотрудник технической поддержки запросил персональные данные пользователя, что уже должно было насторожить.

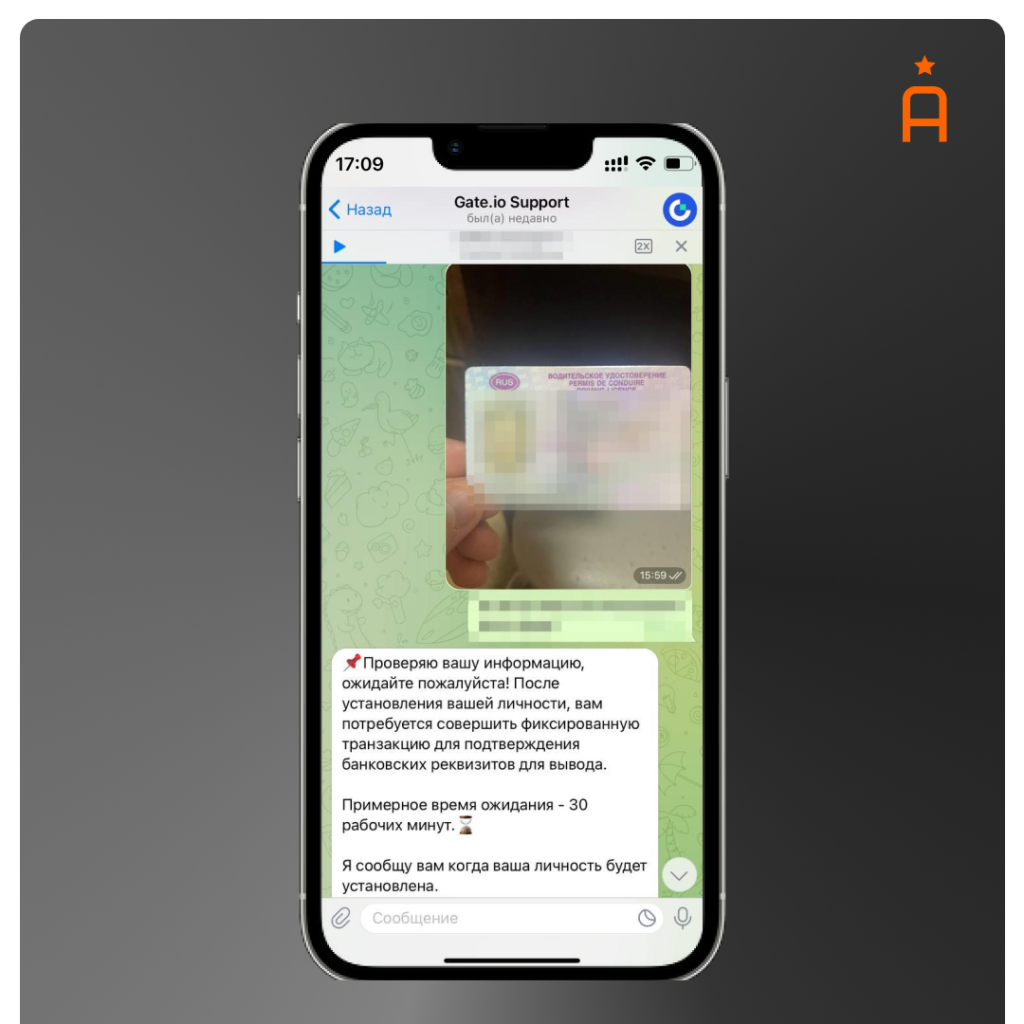

Увы, но Дмитрий направил персональные данные и фото водительского удостоверения.

Далее сотрудники технической поддержки якобы получили информацию из «отдела бухгалтерии». Интересно, а у всех криптобирж есть отдел бухгалтерии? :)

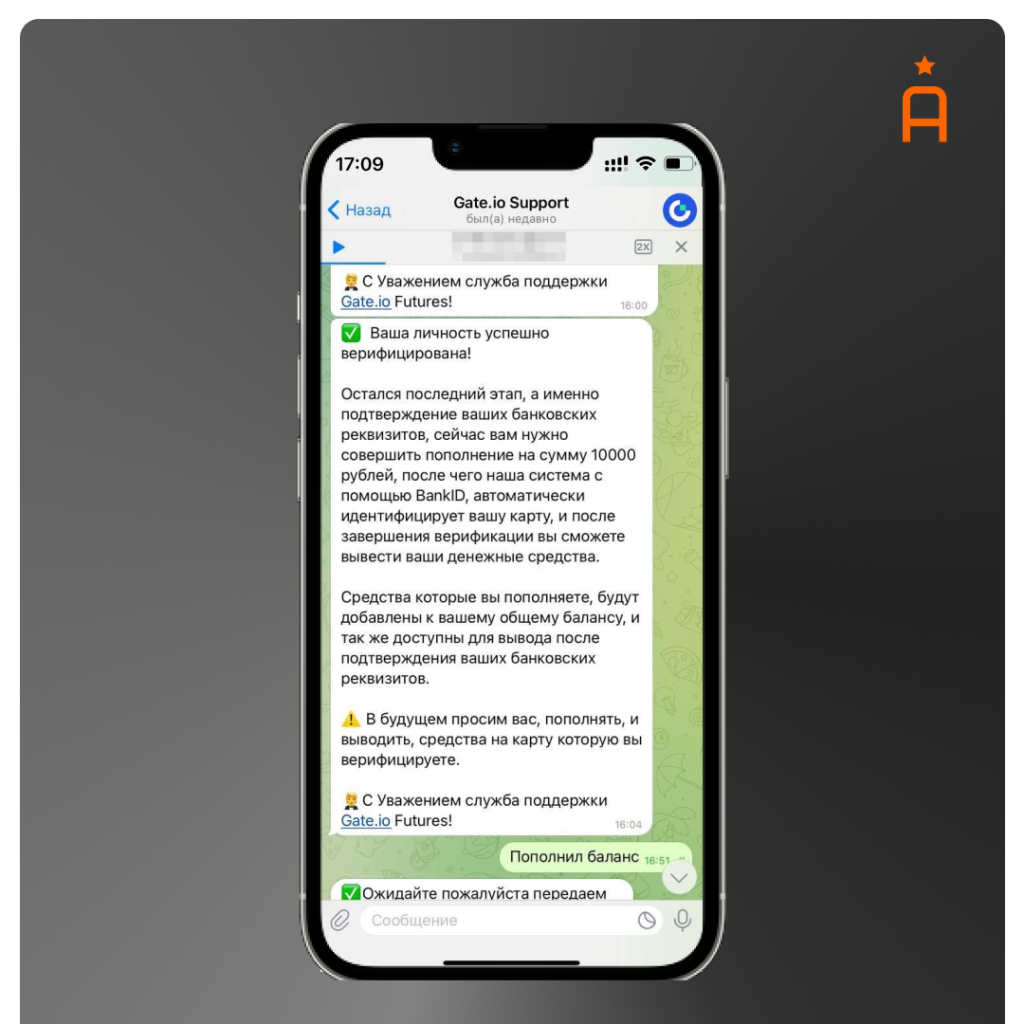

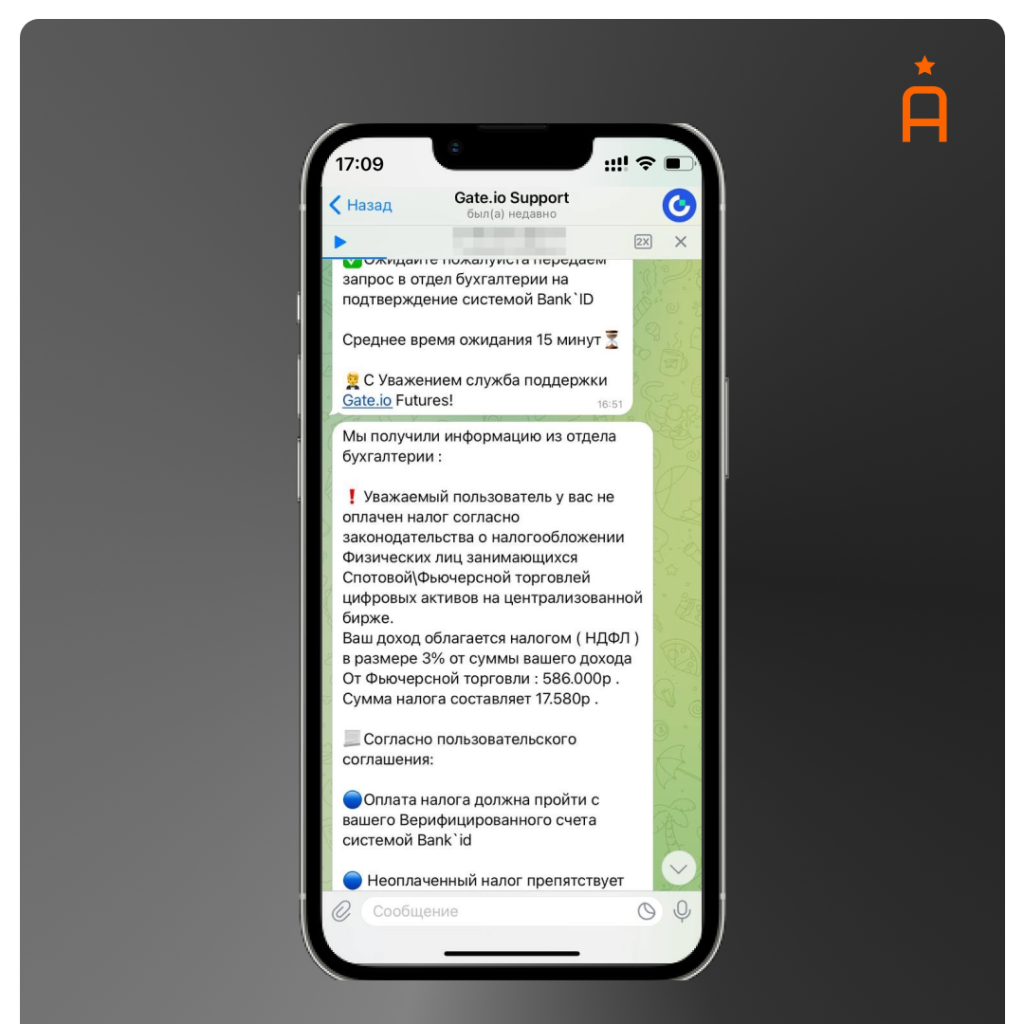

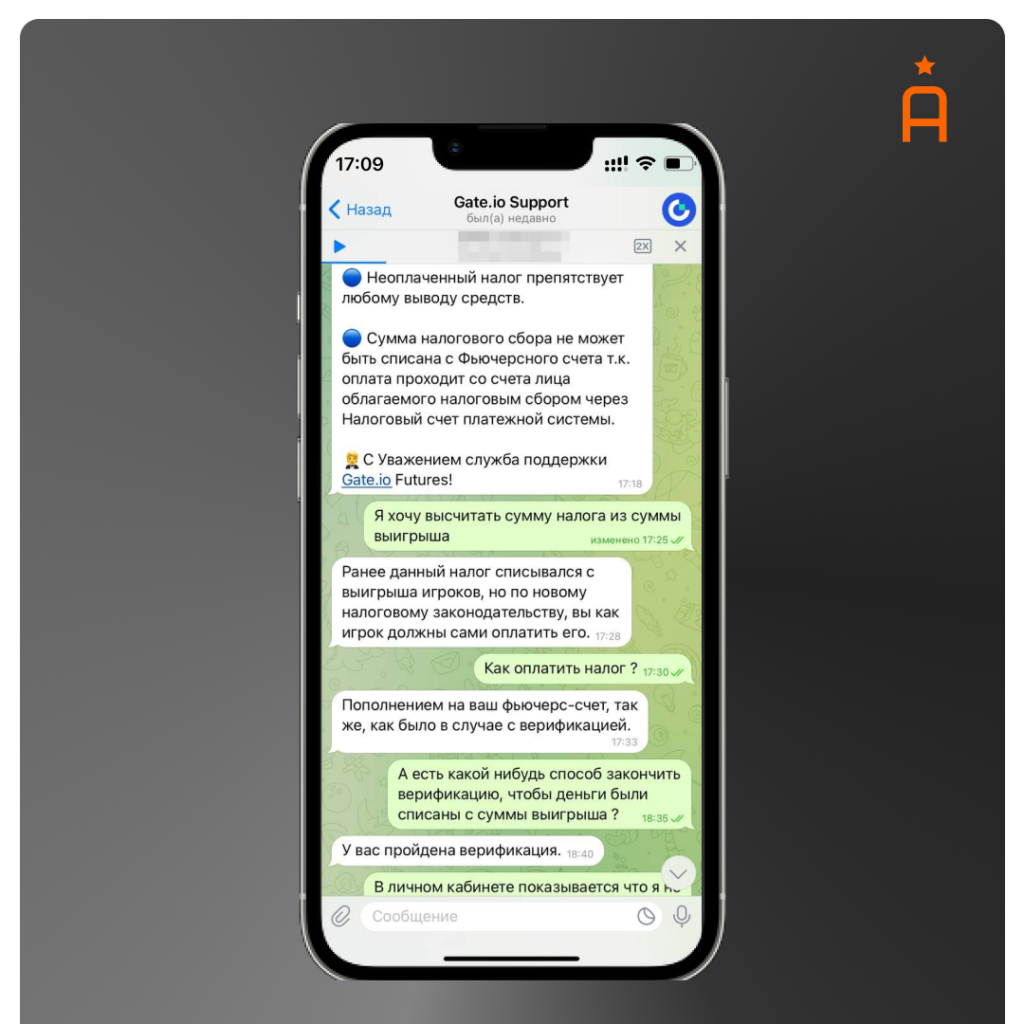

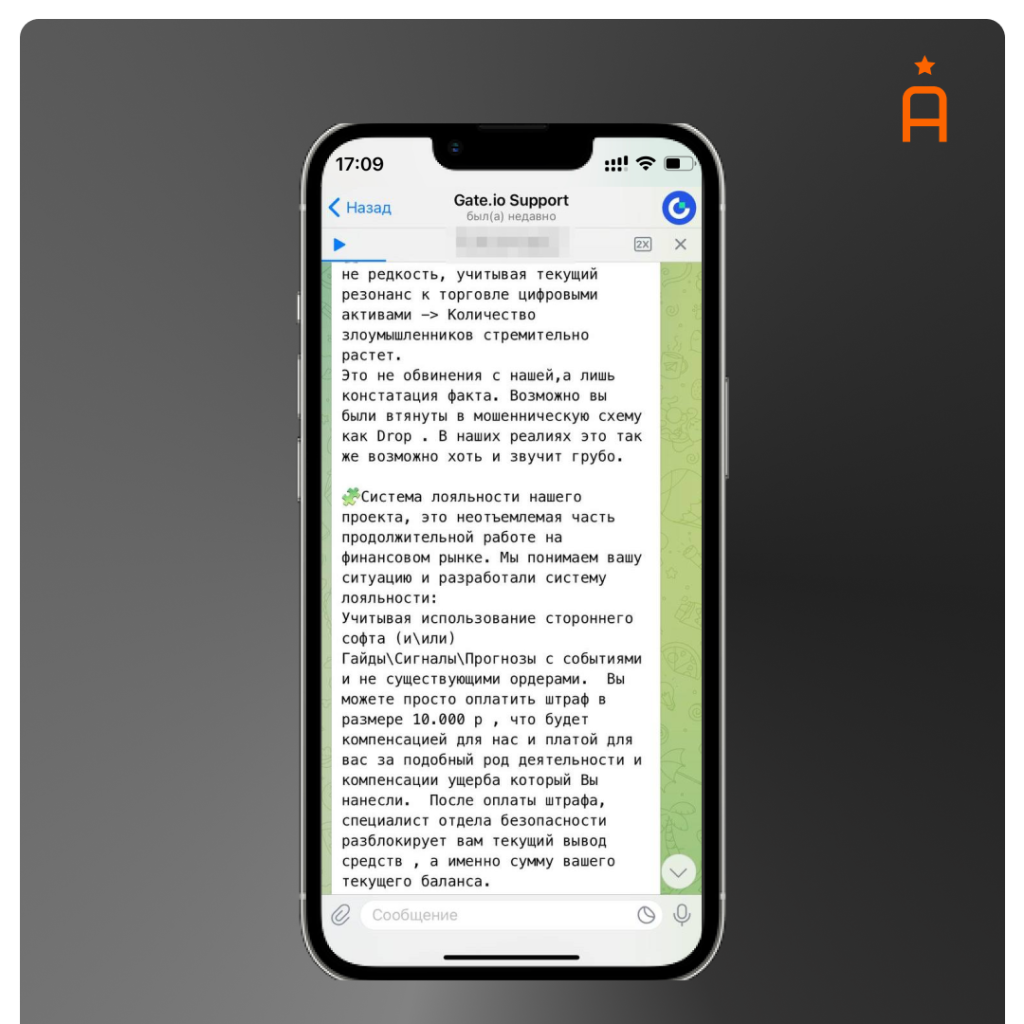

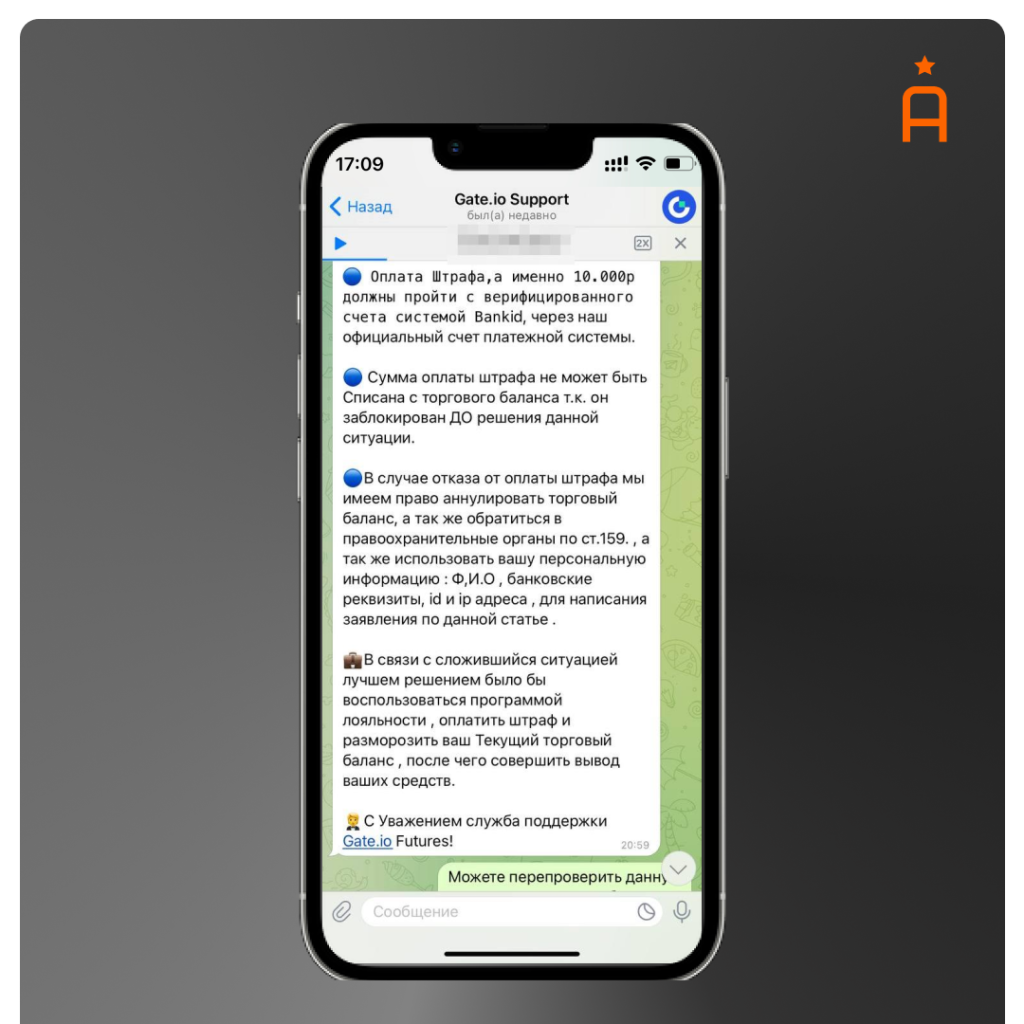

Дальнейшие действия мошенников были нацелены на вымогательство у пользователя его денежных средств.

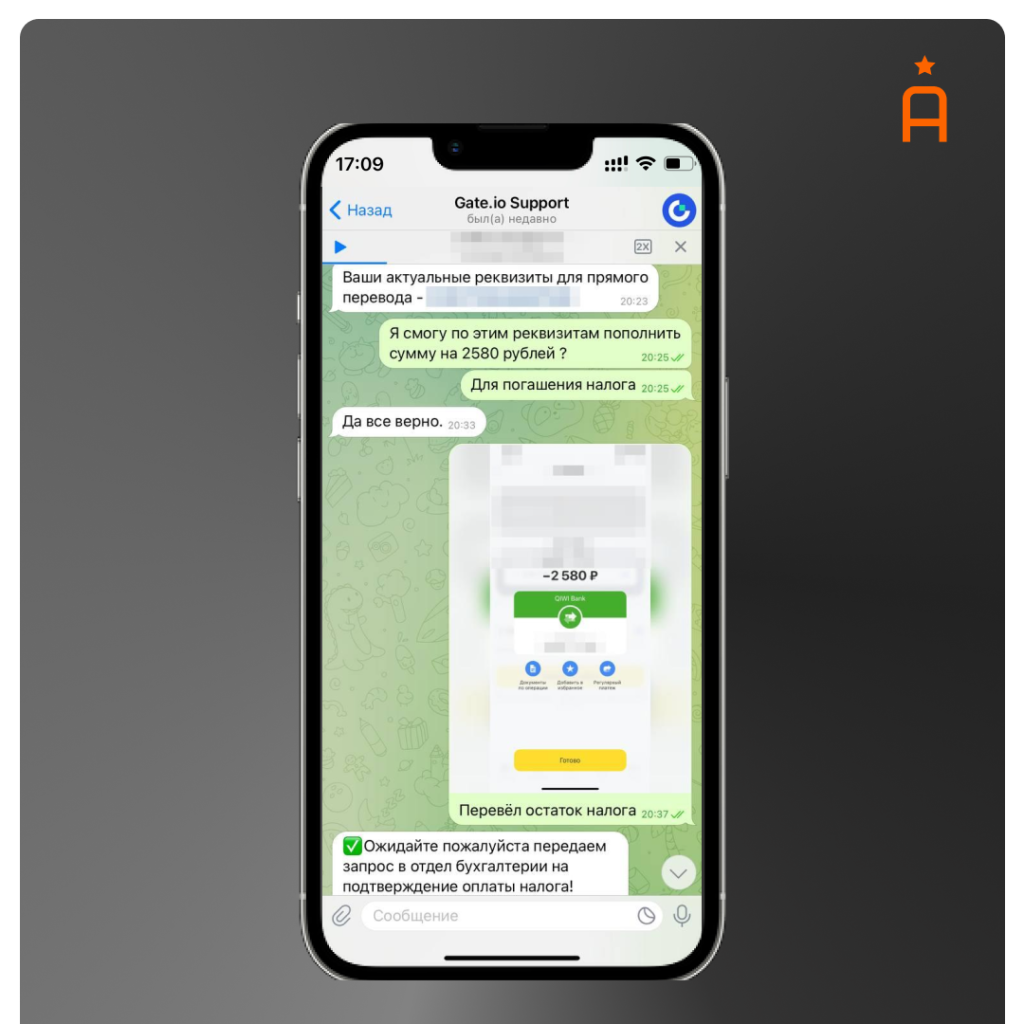

По легенде Дмитрию необходимо выплатить налог за выигрыш. Сразу скажу, что сбор налога – это не зона ответственности криптобиржи. С информацией об оплате налогов вы можете ознакомиться на официальном сайте Федеральной налоговой службы.

Рассмотрим явные ошибки мошенников, которые их «выдали».

Неформальный тон общения: «Извиняемся за неудобства»:

Перевод на карту напрямую, а не через сайт или приложение криптобиржи, а также подключение горячо любимой службы отдела безопасности известного банка:

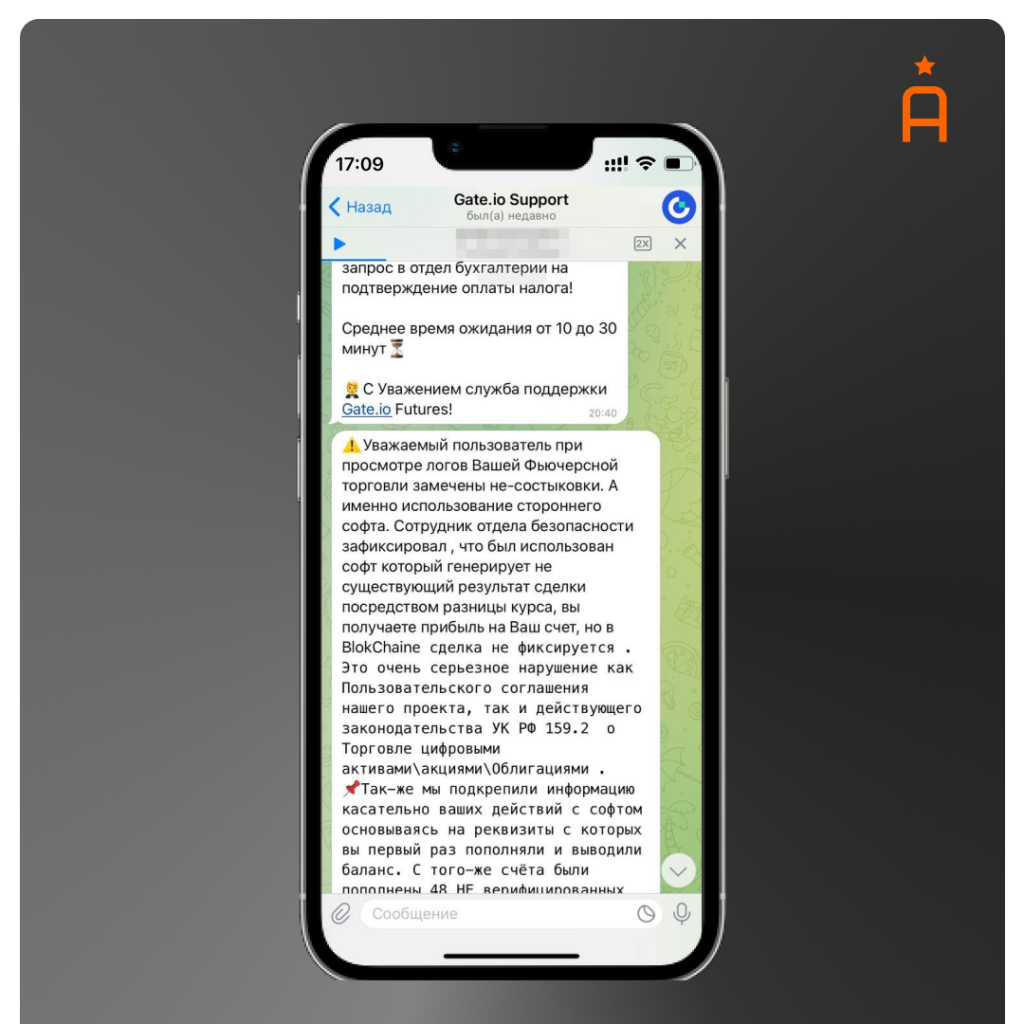

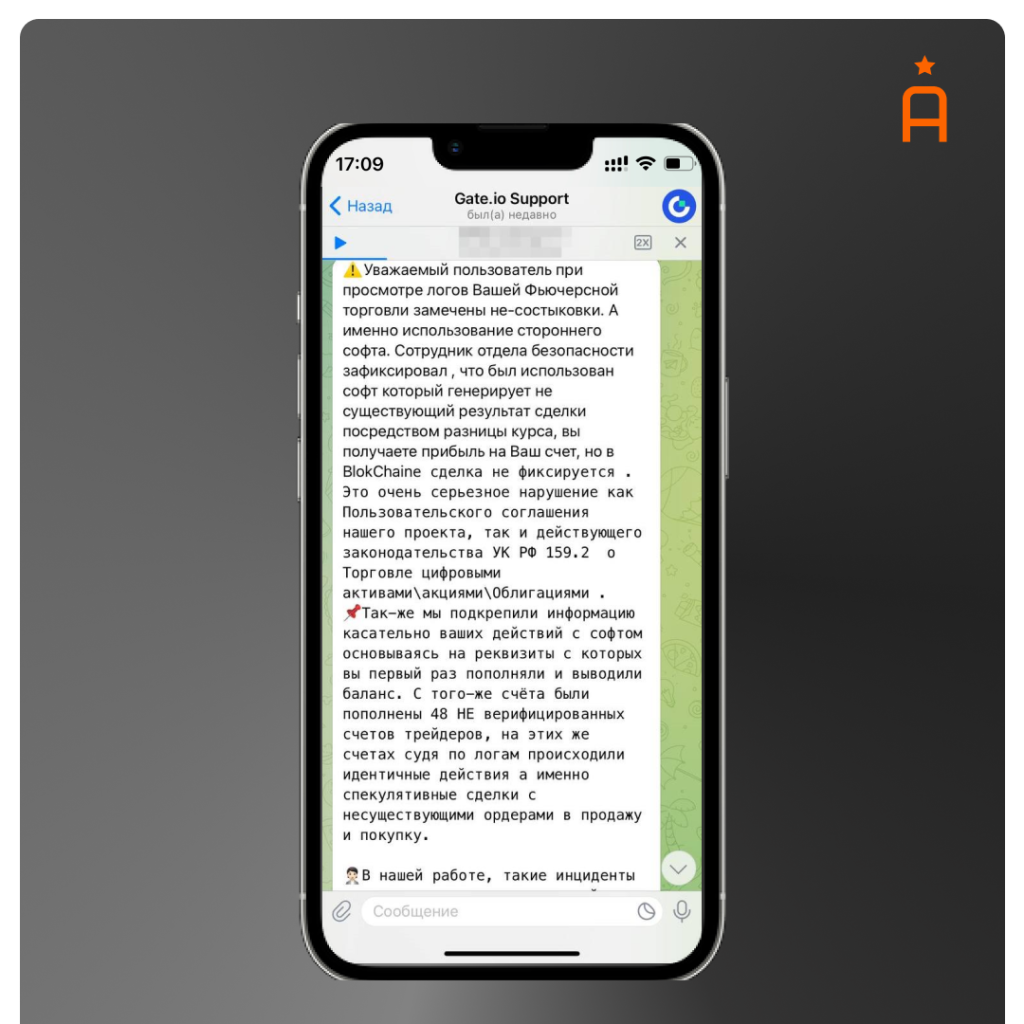

Для дальнейшего вымогательства денег мошенники используют технологии манипуляции сознанием человека и запугивания. Если не вдаваться в подробности, то даже самый рядовой пользователь можно заметить следующие ошибки:

- При имитации автоматического сообщения присутствуют грамматические, лексические и пунктуационные ошибки, например, «не-состыковки», «BlokChaine», одновременное использование местоимений «вы» и «Вы» в одинаковом значении;

- Статья 159.2 УК РФ на самом деле звучит как «Мошенничество при получении выплат» и регламентирует ответственность за хищение в сфере соцвыплат.

Закончилось история тем, что Елена, посоветовавшая «Gate.io» и службу поддержки, резко прекратила общение с Дмитрией — это следовало ожидать, возможно, за экраном была вовсе не девушка, а злоумышленник. На выходе мы видим ситуацию «lose-lose» — репутация криптобиржы оказалась очернена, а пользователь потерял деньги и персональные данные.

Технологии мошенничества в данном случае мало чем отличаются от схемы со звонками из «банка». У злоумышленников уже есть готовая легенда, которая, скорее всего, уже отработана не на одном человеке — сначала они устанавливают контакт и «втираются» в доверие.

Далее, когда киберзлодеи уже знают о пользователе некоторую личную информацию, им уже проще ввести его в состояние паники. В таком состоянии человеку трудно принимать рациональные решения. Для втягивания пользователя в состояние шока достаточно использовать метод «авторитета» — его часто используют мошенники, представляясь правоохранительными органами, службами безопасности или ФНС.

Что делать в такой ситуации рядовому пользователю?

Превентивные меры:

- Ни в коем случае не сообщать персональные данные и не отправлять никакие фото и сканы документов;

- Прервать контакт и взять время на подумать. Можете сослаться на дела. Это нужно для того, чтобы успокоиться и трезво оценить ситуацию;

- Перепроверить информацию. Прочитать отзывы, спросить совета у друзей или родственников, возможно, кто-то уже сталкивался с подобной ситуацией, проверить контакты компании на официальном сайте;

- Сослаться на некомпетентность. Сделать вид, что вы ничего не понимаете и прервать общение;

В случае если деньги уже переведены:

- Сделать скрины переписок на случай, если мошенник соберется удалять сообщения, выгрузить квитанции о переводе денег в личном кабинете вашего банка. Позжее советуем обратиться к сотрудникам полиции со всеми собранными данными. Это очень важный шаг. Если вы считаете, что это бессмысленно — задумайтесь, вдруг именно вы стали первым, на ком отработали новую мошенническую схему, и в последующем могут пострадать другие люди.

- Позвонить в банк, сообщить, что транзакция была мошеннической. Некоторые банки, согласно последним изменениям, возвращают деньги в течение 30-60 дней с момента подачи заявления. При подаче заявления вы предоставляете такие же данные, как и для полиции.

- Если у вас есть знакомые, которые могут осветить схему мошенничества в СМИ, не бойтесь им рассказать о случившемся публично! Дмитрий рассказал нам свою историю — и теперь вы узнали о малоизвестной мошеннической схеме, о которой практически нет информации в социальных медиа.

Что делать компании, имя которой используют мошенники?

Со стороны организаций с высоким уровнем зрелости ИБ-процессов ведется проактивная работа, например, компании могут выкупать схожие с их официальном сайтом домены, чтобы позже их не могли использовать злоумышленники.

В нашем портфеле предложений есть услуга «Защита бренда». Мы предлагаем бизнесу:

- Выявление сайтов и веб-страниц, элементов в социальных сетях, которые представляют собой подделку под официальные информационные ресурсы клиента, эксплуатируют его зарегистрированные товарные знаки, фирменный стиль или иные активы, включая упоминания действующих представителей топ-менеджмента (имперсонация) и фальшивые сайты, использующиеся для фишинговых атак.

- Своевременное оповещение о фактах публикации в открытой или теневой сети Интернет сведений, которые являются конфиденциальной информацией организации или потенциально представляют угрозу для ее раскрытия, персональных данных сотрудников или другой критичной информации.

- Минимизацию рисков подверженности киберсквоттингу и иным видам мошенничества в результате применения рекомендаций, выработанных экспертами группы компаний Angara Security.

Результат работы специалистов Angara Security позволит:

Инициировать

- блокировку нежелательных ресурсов;

- процесс досудебного или судебного возмещения материальных убытков и ущерба бренду;

- процесс поиска корневой причины нарушения политики конфиденциальности информации.

Минимизировать

- эффективность фишинговых и иных видов кибератак путём уменьшения информированности злоумышленника;

- ущерб от промышленного шпионажа и конкурентной разведки.

09.03.2023